Contrairement à l’image du génie informatique, la plupart des piratages réussis ne commencent pas par une faille technique, mais par une habile exploitation de la psychologie humaine.

- L’erreur humaine, souvent via un e-mail de phishing, reste la porte d’entrée principale dans plus de 9 cas sur 10.

- Une fois à l’intérieur, l’attaquant ne s’arrête pas : il se déplace discrètement pour étendre son contrôle sur tout le réseau.

Recommandation : Comprendre cette « chaîne d’attaque » est la première étape pour transformer chaque employé, même non-technique, en une partie de la solution de défense.

Imaginez un thriller. Un cambrioleur n’entre pas en faisant exploser la porte principale. Il observe, trouve une fenêtre mal fermée, se glisse à l’intérieur en silence, puis se déplace de pièce en pièce dans l’obscurité. Le piratage informatique moderne ressemble beaucoup plus à ce scénario qu’à l’image hollywoodienne d’un hacker tapant frénétiquement sur son clavier pour « craquer le système ».

On nous répète souvent les mêmes conseils : « n’ouvrez pas les pièces jointes suspectes », « utilisez des mots de passe forts ». Bien qu’essentiels, ces conseils ne racontent qu’une partie de l’histoire. Ils ne permettent pas de comprendre le cheminement logique, la chaîne d’événements qui transforme un simple clic anodin en une prise de contrôle totale du réseau de l’entreprise, pouvant aboutir à des vols de données ou à des demandes de rançon de plusieurs millions d’euros.

La véritable clé n’est pas seulement de connaître les règles, mais de comprendre le jeu de l’attaquant. Cet article propose de décortiquer cette « chaîne d’attaque », étape par étape. Nous allons suivre le parcours d’un cybercriminel, depuis la première prise de contact psychologique avec sa victime jusqu’à sa prise de contrôle du « théâtre d’opérations » : le réseau informatique de votre entreprise. En comprenant sa stratégie, vous ne verrez plus jamais un e-mail étrange de la même manière.

Pour saisir toute la mécanique d’une cyberattaque, il est essentiel de suivre les différentes phases que les pirates mettent en œuvre. Ce guide est structuré pour vous emmener dans ce parcours, de la manipulation initiale jusqu’aux conséquences finales.

Sommaire : Le parcours complet d’une intrusion réseau

- Manipulation psychologique : comment les hackers vous font cliquer sans réfléchir ?

- Mouvement latéral : comment le virus saute d’ordinateur en ordinateur ?

- Faille Zero Day : comment se protéger contre une vulnérabilité inconnue ?

- Shadow IT : comment les logiciels non autorisés installés par les employés ouvrent des brèches ?

- VPN et Wi-Fi public : pourquoi le travail à distance est le rêve du pirate ?

- Phishing (Hameçonnage) : comment l’erreur humaine reste la porte d’entrée principale ?

- Audit d’ingénierie sociale : vos employés ramassent-ils les clés USB trouvées par terre ?

- Intrusion réseau : comment détecter qu’un hacker est dans votre système avant qu’il ne soit trop tard ?

Manipulation psychologique : comment les hackers vous font cliquer sans réfléchir ?

Avant la moindre ligne de code, la première arme du pirate est la psychologie. L’ingénierie sociale est l’art de manipuler les gens pour leur soutirer des informations confidentielles ou les inciter à réaliser une action qui compromet la sécurité. Le hacker ne s’attaque pas à la machine, il s’attaque à l’humain qui est devant. Il exploite des biais cognitifs universels : la curiosité, la peur, l’urgence, la confiance en l’autorité ou le désir d’aider.

Ce n’est pas une tactique marginale. Selon des chercheurs, l’ingénierie sociale est présente dans 25% des campagnes APT (les menaces persistantes avancées, soit les attaques les plus sophistiquées). Un e-mail urgent de la part d’un « supérieur hiérarchique », une fausse notification de livraison pour un colis que vous n’attendez pas, ou même une alerte de sécurité anxiogène sont autant de leviers psychologiques conçus pour court-circuiter votre esprit critique.

Ce paragraphe introduit un concept complexe. Pour bien le comprendre, il est utile de visualiser ses composants principaux. L’illustration ci-dessous décompose ce processus.

Comme le souligne l’équipe de Proofpoint, l’approche a radicalement changé. C’est l’humain qui est devenu le périmètre de sécurité à défendre. Dans leur rapport « The Human Factor 2025 », les chercheurs sont clairs :

De la fraude à l’espionnage, un outil est commun à la panoplie des acteurs malveillants : l’ingénierie sociale. Au lieu d’attaques techniquement sophistiquées, les cybercriminels se perfectionnent dans la manipulation psychologique des victimes.

– Chercheurs Proofpoint, Rapport The Human Factor 2025, Vol. 1 : Social Engineering

L’objectif final est simple : vous faire cliquer. Car ce clic est la clé qui ouvre la première porte.

Mouvement latéral : comment le virus saute d’ordinateur en ordinateur ?

Une fois que le pirate vous a fait cliquer et a infecté un premier ordinateur – le « patient zéro » – son travail ne fait que commencer. Son objectif n’est presque jamais l’ordinateur de la première victime. Ce n’est qu’un point d’entrée, une tête de pont. La phase suivante est le mouvement latéral : l’art de se déplacer discrètement à l’intérieur du réseau de l’entreprise, d’ordinateur en ordinateur, de serveur en serveur, à la recherche de la véritable cible : les données sensibles, les serveurs critiques ou les accès administrateurs.

Pour ce faire, les attaquants utilisent des techniques dites « Living Off The Land » (LOTL), c’est-à-dire qu’ils exploitent les outils légitimes et déjà installés sur les systèmes d’exploitation. Au lieu d’installer des virus bruyants et facilement détectables, ils utilisent les propres instruments de l’entreprise contre elle. C’est ce qui les rend si difficiles à repérer. Ils ressemblent à un employé normal effectuant des tâches d’administration.

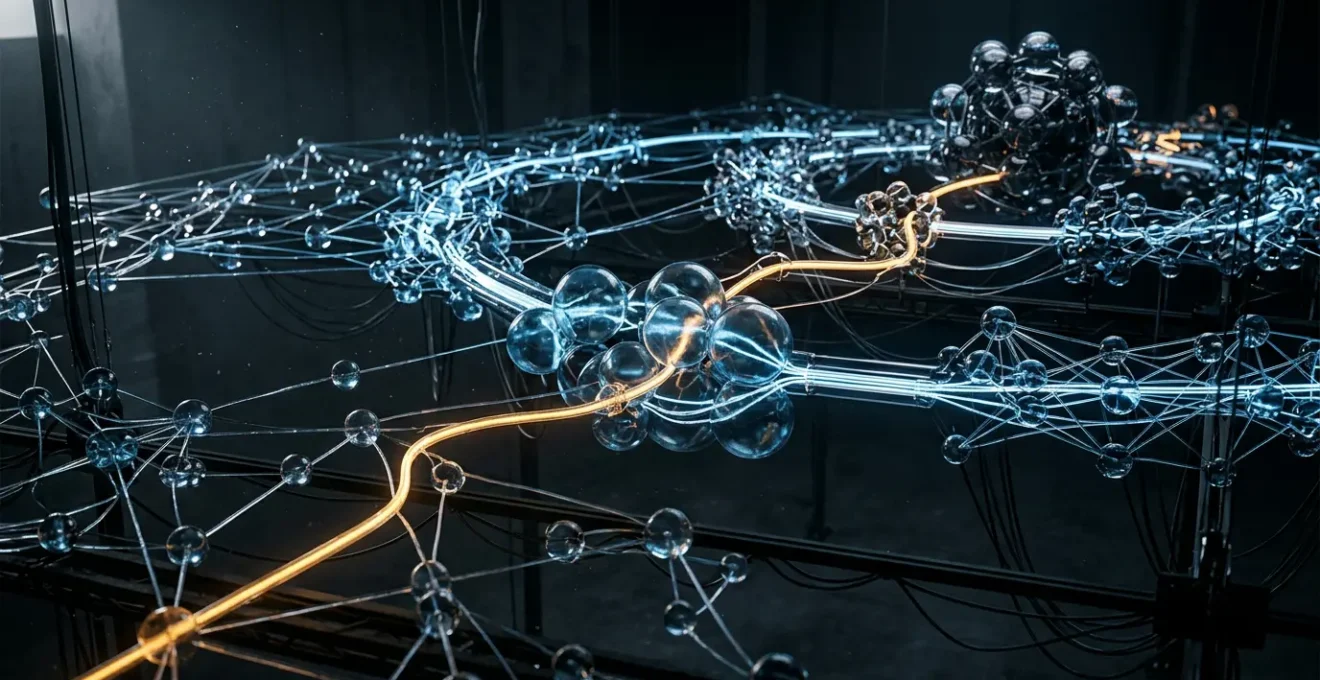

Cette image illustre le concept du mouvement latéral, où un attaquant se propage de manière invisible à travers les connexions d’un réseau.

Un outil est particulièrement prisé pour ces déplacements furtifs. Selon des analyses télémétriques, PowerShell apparaît dans 71% des attaques LOTL. Cet outil, puissant et présent sur tous les systèmes Windows, permet aux administrateurs de gérer les parcs informatiques, mais il peut être détourné par un pirate pour exécuter des commandes à distance, voler des mots de passe stockés en mémoire et se propager sur d’autres machines. L’attaquant devient un fantôme dans la machine, utilisant les couloirs de service pour explorer l’ensemble du bâtiment sans jamais forcer une porte.

Faille Zero Day : comment se protéger contre une vulnérabilité inconnue ?

Parfois, l’attaquant n’a même pas besoin de vous manipuler directement par e-mail. Il peut disposer d’une arme secrète, une clé passe-partout que personne ne connaît : une faille « Zero-Day ». Le terme « zéro jour » désigne une vulnérabilité dans un logiciel (comme votre navigateur web, votre client de messagerie ou votre système d’exploitation) qui est inconnue de l’éditeur du logiciel et pour laquelle il n’existe donc aucun correctif de sécurité.

L’attaquant qui découvre ou achète une telle faille sur le marché noir a une fenêtre d’opportunité pendant laquelle il peut l’exploiter en toute impunité. Les antivirus traditionnels, basés sur la reconnaissance de menaces connues (les « signatures »), sont aveugles à ces attaques. C’est comme essayer d’attraper un cambrioleur dont personne ne connaît le visage.

Cette image symbolise la détection d’une anomalie imperceptible, au cœur du concept de défense contre les failles Zero-Day.

Face à l’inconnu, la stratégie de défense doit évoluer. Comme le résument les experts en cybersécurité, le paradigme a changé :

La protection absolue est un mythe. Les solutions modernes ne cherchent plus seulement des signatures de virus connus, mais des comportements anormaux.

– Experts en cybersécurité, Rapport sur les défenses comportementales EGR/XDR

Concrètement, cela signifie que la protection ne se concentre plus uniquement sur l’identité de l’intrus, mais sur ses actions. Un logiciel de sécurité moderne (de type EDR ou XDR) surveille en permanence les processus sur un ordinateur. Si un programme, même d’apparence légitime comme Word ou Excel, se met soudainement à essayer de contacter des adresses internet suspectes ou à chiffrer des fichiers, le système lèvera une alerte. Il ne sait pas si c’est un « virus connu », mais il sait que ce comportement est anormal. C’est la seule défense viable contre une menace que personne n’a encore jamais vue.

Shadow IT : comment les logiciels non autorisés installés par les employés ouvrent des brèches ?

Les portes d’entrée ne sont pas toujours forcées de l’extérieur ou via des failles complexes. Parfois, nous les créons nous-mêmes depuis l’intérieur, avec les meilleures intentions du monde. C’est le paradoxe du « Shadow IT » (ou informatique de l’ombre). Ce terme désigne l’ensemble des matériels, logiciels ou services en ligne utilisés par les employés sans l’approbation ou la connaissance du département informatique.

Un outil de conversion de PDF en ligne gratuit, une application de prise de notes collaborative non validée, une clé USB personnelle branchée sur un ordinateur professionnel… Chaque employé qui, pour gagner du temps ou par commodité, utilise un outil non autorisé, crée potentiellement une nouvelle porte d’entrée non surveillée dans le réseau de l’entreprise. Ces applications n’ont pas été auditées, ne sont pas mises à jour de manière centralisée et peuvent contenir des vulnérabilités que les pirates sauront exploiter.

Cette culture du contournement des processus pour des raisons perçues comme urgentes ou légitimes est aussi au cœur de fraudes dévastatrices. L’étude de cas suivante, bien qu’il s’agisse d’une fraude au PDG, illustre parfaitement comment la pression et l’apparente légitimité peuvent faire voler en éclats les procédures de sécurité.

Étude de Cas : La fraude au PDG qui a coûté 21 millions d’euros à Pathé

En 2018, l’équipe dirigeante de Pathé aux Pays-Bas a reçu des e-mails semblant provenir du PDG de la maison mère en France, demandant des virements urgents et confidentiels pour une acquisition à Dubaï. Les messages, utilisant une signature officielle et un ton crédible, ont convaincu les cadres de procéder. Au total, 21 millions d’euros ont été transférés avant que la supercherie ne soit découverte. L’urgence et l’autorité simulées ont eu raison des protocoles de validation financière, menant à un licenciement des cadres impliqués.

Qu’il s’agisse d’installer un logiciel non autorisé pour « aller plus vite » ou de valider un virement urgent sans double vérification, le mécanisme est le même : un processus de sécurité est contourné, créant une brèche. Et les attaquants n’attendent que ça.

VPN et Wi-Fi public : pourquoi le travail à distance est le rêve du pirate ?

Le périmètre de sécurité de l’entreprise n’est plus limité aux murs du bureau. Avec l’explosion du télétravail, il s’est étendu à chaque domicile, chaque espace de coworking et chaque café. Chaque connexion depuis l’extérieur représente un point d’entrée potentiel, et les pirates l’ont bien compris. Le travail à distance, s’il n’est pas correctement sécurisé, est un environnement idéal pour eux.

Loin des infrastructures sécurisées du bureau, l’employé est plus exposé. Son réseau domestique est souvent moins protégé, partagé avec des appareils personnels et des objets connectés potentiellement vulnérables. Le contexte change également : à la maison, la vigilance peut baisser, on est plus susceptible de mélanger usage professionnel et personnel. Les chiffres le confirment : une étude révèle que les employés à distance cliquent sur des e-mails malveillants trois fois plus souvent que ceux travaillant au bureau.

Le risque est encore plus élevé lors de l’utilisation de réseaux Wi-Fi publics, comme ceux des gares, aéroports ou hôtels. Sur ces réseaux non chiffrés, un pirate peut facilement intercepter les communications (attaque de type « Man-in-the-Middle ») et voler des identifiants ou des données sensibles. L’utilisation d’un VPN (Réseau Privé Virtuel) est alors non plus une option, mais une nécessité absolue. Le VPN crée un tunnel chiffré et sécurisé entre l’ordinateur de l’employé et le réseau de l’entreprise, rendant les données illisibles pour quiconque tenterait de les intercepter.

Le tableau suivant, basé sur les recommandations d’organismes comme Cybermalveillance.gouv.fr, résume les niveaux de risque et les protections associées à chaque environnement de travail.

| Environnement | Niveau de risque | Vulnérabilités principales | Protection recommandée |

|---|---|---|---|

| Réseau domestique | Moyen à Élevé | Routeur mal configuré, objets connectés non sécurisés, réseau partagé avec appareils personnels | Segmentation réseau, mise à jour firmware routeur, isolation des IoT |

| Bureau d’entreprise | Faible à Moyen | Sécurité périmétrique, monitoring actif, mais risque de Shadow IT | Politiques strictes, formation continue, surveillance réseau |

| Wi-Fi public | Élevé à Critique | Interception de communications, attaques Man-in-the-Middle, réseaux malveillants | VPN obligatoire, éviter transactions sensibles, désactiver partage automatique |

Phishing (Hameçonnage) : comment l’erreur humaine reste la porte d’entrée principale ?

Nous avons exploré les techniques sophistiquées des pirates, mais il est temps de revenir au point de départ le plus fréquent et le plus efficace de la chaîne d’attaque : le phishing, ou hameçonnage. C’est la mise en application la plus courante de l’ingénierie sociale. L’idée est simple : envoyer un e-mail (ou un SMS, on parle alors de « smishing ») en se faisant passer pour une entité légitime (une banque, un service de livraison, un réseau social, un service informatique interne) pour inciter la victime à cliquer sur un lien malveillant ou à fournir ses identifiants sur une fausse page de connexion.

Malgré des années de sensibilisation, cette technique reste dévastatrice. Les attaques sont de plus en plus ciblées et personnalisées (« spear phishing »), utilisant des informations trouvées sur les réseaux sociaux pour rendre l’e-mail encore plus crédible. Et la tendance n’est pas à la baisse. Les dernières données télémétriques montrent que 8,4 utilisateurs sur 1 000 ont cliqué sur un lien d’hameçonnage chaque mois en 2024, un chiffre qui a presque triplé par rapport à l’année précédente. C’est la preuve que la technologie seule ne suffit pas.

L’une des formes les plus lucratives de phishing est le « Business Email Compromise » (BEC), ou fraude au faux fournisseur. L’attaquant usurpe l’identité d’un partenaire commercial légitime et envoie une facture, souvent avec un simple changement de coordonnées bancaires. La crédibilité de la demande est si forte que les processus de validation sont souvent court-circuités.

Étude de Cas : Comment Google et Facebook ont perdu 100M$ à cause de fausses factures

Un fraudeur a réussi à escroquer les deux géants de la tech en se faisant passer pour Quanta Computer, un fournisseur de matériel avec lequel les deux entreprises travaillaient réellement. En envoyant simplement des factures crédibles correspondant à des relations commerciales existantes, il a convaincu les employés des services comptables de virer des fonds. Au total, Google et Facebook ont collectivement perdu plus de 100 millions de dollars avant de découvrir la supercherie. Cet exemple montre que même les entreprises les plus avancées technologiquement ne sont pas à l’abri lorsque l’erreur humaine est exploitée.

Audit d’ingénierie sociale : vos employés ramassent-ils les clés USB trouvées par terre ?

Comprendre la théorie des attaques est une chose. Savoir si votre propre organisation est vulnérable en est une autre. La fameuse expérience de la clé USB « oubliée » sur le parking de l’entreprise est un classique : combien d’employés la ramasseront et la brancheront sur leur ordinateur « pour voir ce qu’il y a dessus », libérant ainsi un malware ? Pour évaluer et renforcer le « pare-feu humain », il est indispensable de mener des audits d’ingénierie sociale contrôlés.

Il ne s’agit pas de piéger les employés, mais de mesurer le niveau de vigilance global, d’identifier les failles dans les processus et de fournir une base pour une formation plus ciblée. Ces audits prennent aujourd’hui des formes bien plus modernes que la simple clé USB. Ils simulent les menaces actuelles pour tester les réflexes des équipes face à des scénarios réalistes.

L’objectif est de créer une culture de la sécurité où signaler une tentative suspecte devient un réflexe positif plutôt qu’une source de honte. Mettre en place de tels tests permet de passer d’une sécurité passive (subie) à une sécurité active et participative (portée par tous).

Plan d’action : Mettre en place un audit d’ingénierie sociale

- Campagnes de Quishing : Déposez des QR codes menant vers une page de test sécurisée dans les espaces communs (machine à café, cantine) pour voir combien d’employés les scannent sans réfléchir.

- Tests de Vishing (phishing vocal) : Menez des campagnes d’appels téléphoniques où un faux support technique tente d’obtenir des informations (sans jamais demander de mot de passe réel) pour tester les réactions.

- Scénarios BEC simulés : Envoyez des e-mails de test simulant une demande urgente du PDG à des services clés (comptabilité, RH) pour vérifier si les protocoles de validation sont bien suivis.

- Simulation d’attaques Smishing : Lancez une campagne de faux SMS (imitant une alerte de livraison de colis, par exemple) avec un lien vers une page de sensibilisation pour évaluer la vigilance sur mobile.

- Mettre en place un programme de signalement : Créez un canal simple (un bouton dans la messagerie) pour que les employés signalent les e-mails suspects et valorisez les signalements pertinents pour encourager ce comportement.

À retenir

- Le maillon le plus faible et le plus ciblé de la chaîne de sécurité n’est pas technologique, mais humain. La manipulation psychologique est le point de départ de la majorité des attaques.

- Une intrusion n’est pas un événement unique, mais un processus. Le mouvement latéral permet à l’attaquant de transformer une petite brèche en un contrôle total du réseau.

- La défense absolue est un mythe. La protection moderne repose sur la détection de comportements anormaux plutôt que sur la seule reconnaissance des menaces connues.

Intrusion réseau : comment détecter qu’un hacker est dans votre système avant qu’il ne soit trop tard ?

Mais que se passe-t-il si, malgré toutes les précautions, un attaquant parvient à s’infiltrer ? La bataille n’est pas encore perdue. La dernière ligne de défense est la détection. Plus tôt vous repérez l’intrus, plus vous limitez les dégâts. Le problème est que les attaquants modernes sont experts en discrétion. Des études montrent que les attaquants peuvent passer inaperçus pendant plus de 200 jours dans un réseau compromis. Pendant ce temps, ils ont tout le loisir de cartographier le système, d’identifier les données de valeur et de préparer leur attaque finale (vol de données, ransomware…).

Détecter un fantôme dans la machine demande de chercher des signaux faibles, des « indicateurs de compromission » (IoC). Il ne s’agit pas d’une alarme stridente, mais d’une accumulation de petites anomalies qui, mises bout à bout, dessinent le portrait d’une activité malveillante. Les équipes de sécurité et les systèmes de détection surveillent en permanence ces signaux.

Voici quelques-uns des indicateurs clés qui peuvent trahir la présence d’un attaquant :

- Connexions suspectes : Des connexions à des comptes d’employés en pleine nuit, depuis des pays inhabituels, ou des transferts de données vers des adresses IP inconnues.

- Escalade de privilèges : La création soudaine d’un nouveau compte avec des droits d’administrateur, surtout en dehors des heures de travail.

- Désactivation de la sécurité : Un antivirus ou un pare-feu qui se désactive mystérieusement sur un ou plusieurs postes.

- Mouvements anormaux : Un ordinateur du service marketing qui tente soudainement d’accéder à un serveur de la R&D.

- Effacement des traces : Des tentatives de nettoyage des fichiers de logs, qui sont les journaux d’activité du système. C’est l’équivalent d’un cambrioleur qui efface ses empreintes.

La détection n’est pas une simple technologie, c’est un état d’esprit. Elle suppose que l’intrusion est non seulement possible, mais probable. L’enjeu n’est plus seulement d’empêcher les attaquants d’entrer, mais de les trouver le plus rapidement possible une fois qu’ils sont à l’intérieur.

Pour protéger efficacement votre organisation, l’étape suivante consiste à mettre en place une surveillance active et des outils de détection comportementale capables d’identifier ces signaux faibles avant qu’il ne soit trop tard.